Удаление блокировщика Windows самостоятельно

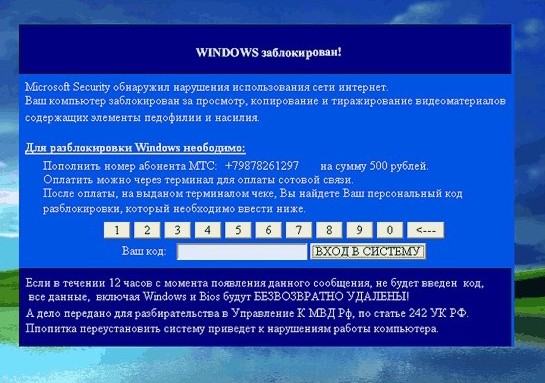

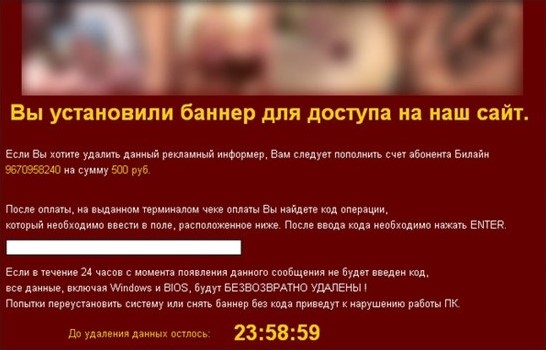

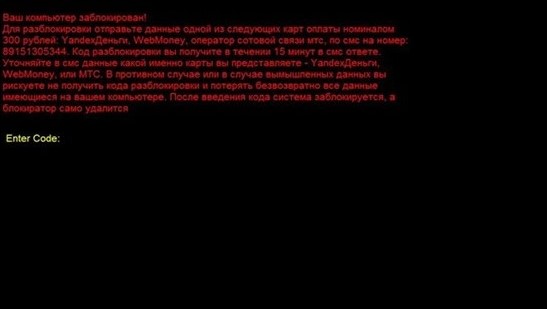

Например, Вы скачали некую программу с интересным описанием и положительными комментариями, но... на весь рабочий стол вылетает картинка с голой женщиной или сообщение "Ваша версия Windows заблокирована", с последующими требованиями отправить СМС на указанный номер или пополнить электронный кошелек, в противном случае Вам угрожают безвозвратным удалением Windows и BIOS.

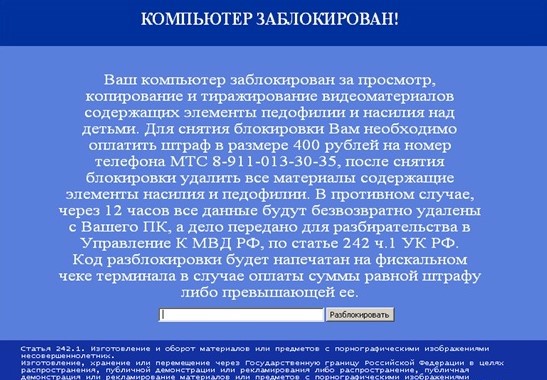

Данные блокировщики бывают двух разных типов. Первый тип блокировка непосредственно "Рабочего стола Windows", срабатывает уже после загрузки системы Windows. Второй тип - это подмена загрузочного сектора системы Windows, в данном случае до загрузки Windows дело не доходит, и сообщение о блокировке выскакивает сразу после включения компьютера, обычно белыми или красными буквами по черному фону.

Выше приведены типичные примеры блокировщика первого типа.

Пример второго типа блокировщика, в загрузочном секторе.

Первое и единственное правило - никогда не делайте того, что от Вас требуют в данных баннера, не пополняйте никому счет и не отправляйте никаких СМС, все это не даст никаких результатов, кроме траты некой суммы денег.

Ниже мы приведем несколько способов "вылечить" данную напасть. Первое что необходимо выяснить какой из двух выше перечисленных типов блокировщика появился у Вас. Сделать это можно с помощью примеров картинок выше, если у Вас загружается Windows а затем появляется блокировщик, то это первый тип, если блокировщик появляется разу после включения ПК - это второй типа.

Способ №1.

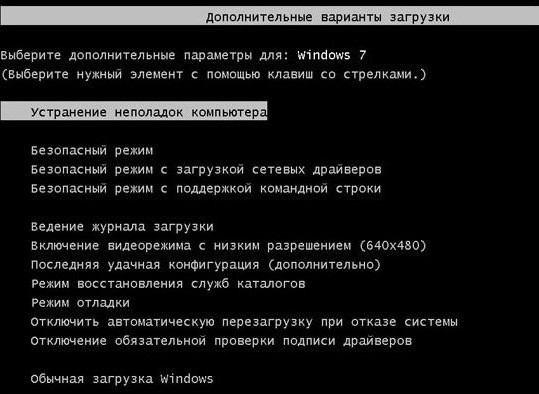

Перегружаем компьютер и во время перезагрузки периодически (около 2-х раз в 1 сек) нажимаем кнопку F8 для вызова меню дополнительных вариантов загрузки системы Windows, выглядит оно примерно как на скриншоте ниже...

Если Вы видите на экране тоже, что и на скриншоте выше, то Вы все сделали правильно.

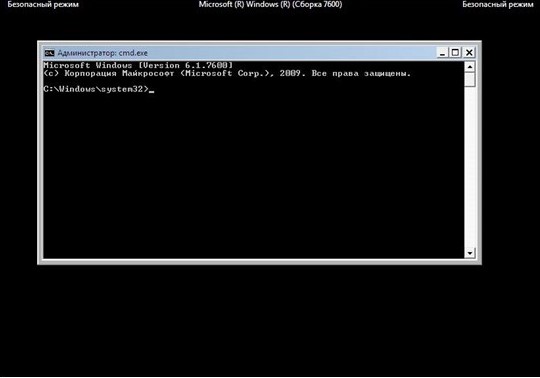

Выбираем строку "Безопасный режим в поддержкой командной строки" и жмем на клавиатуре кнопку "ENTER" (ВВОД)

Если безопасный режим удачно загрузился и Вы видите примерно то что на картинке выше, то Вы на половину пути к успеху... Если же по каким -то причинам Вам не удалось войти в "Безопасный режим", либо блокировщик мешает нам и на этом этапе, то не читаем Способ №1 дальше, а сразу переходим к способу №2.

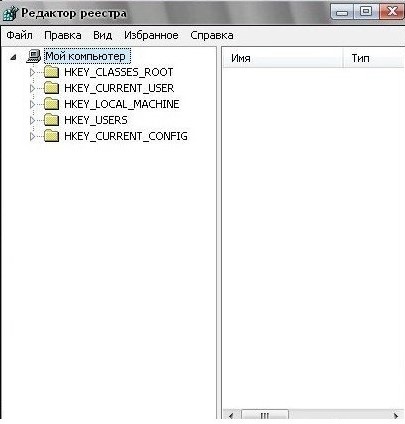

Набираем в командной строке regedit и жмем на клавиатуре "Enter", вследствие чего должно открыться окно редактора реестра.

Начнем с самого популярного места размещения блокировщика в системном реестре. Это ветка HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\WindowsNT\CurrentVersion\Winlogon.

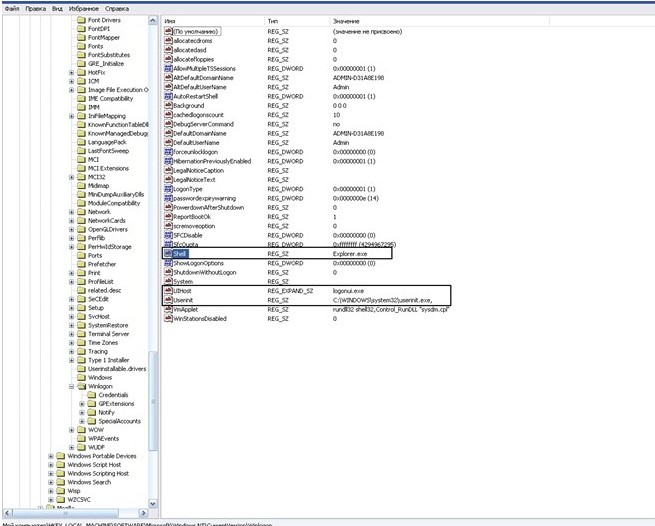

Черными рамками выделены интересующие нас параметры.

- параметр Shell должен иметь строковое значение Explorer.exe, но для верности лучше прописать полный путь C:\Windows\explorer.exe

- параметр UIHost должен иметь строковое значение logonui.exe

- параметр Userinit должен иметь строковое значение C:\Windows\system32\userinit.exe, (запятая в конце)

Если у Вас в этих параметрах указаны другие значения, то смело меняйте их так как указано выше.

Примечание иногда параметр UIHost будет отсутствовать вовсе, не беда, это свойственно некоторым ОС.

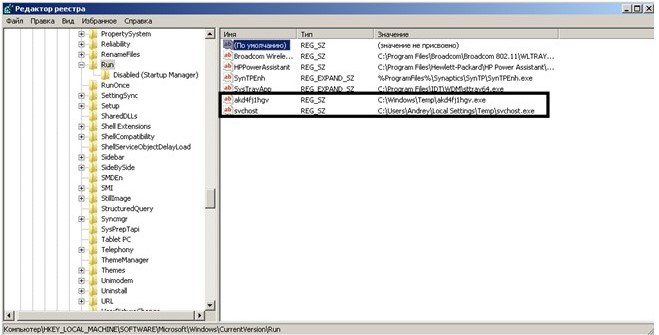

Теперь проверим ветку HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

Каждый параметр здесь - это программа, автоматически запускаемая при загрузке Windows.

Проверьте все эти программы и отключите загрузку подозрительных программ. Подозрительными прежде всего являются те программы, которые находятся в папках

C:\temp,

C:\Document and Settings\%username%\Local Settings\Temp,

C:\Users\%username%\LocalSettings\Temp,

C:\Document and Settings\%username%\Local Settings\Temporary Internet Files,

C:\Windows\Temp и т.п.

где %username% - имя Вашей учетной записи. Отключить подозрительные можно, нажав на них правой кнопкой мыши и выбрав опцию "удалить". Теперь нужно проверить две подобные предыдущим ветки реестра, но для конкретного пользователя.

Это ветки:

HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion\Winlogon

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

либо

HKEY_USERS\%username%\Software\Microsoft\Windows NT\CurrentVersion\Winlogon

HKEY_USERS\%username%\Software\Microsoft\Windows\CurrentVersion\Run

где %username% имя пользователя под которым Вы обычно работаете, если таковых пользователей несколько, то необходимо проверять для каждого из них.

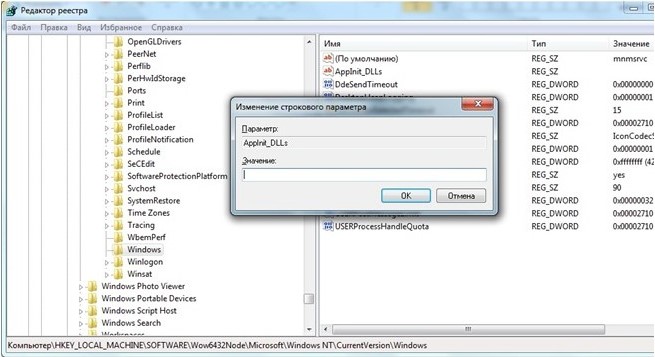

Иногда баннер прописывается в ключе реестра

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows\AppInit_DLLs.

Значение этого ключа обычно пустое либо там прописывается антивирус.

Если в значение данного параметра прописан путь к подозрительному файлу, то необходимо это стереть и оставить строку пустой.

Проверив и при необходимости исправив все ветки, редактор реестра можно закрыть.

Перегружаем компьютер и если все сделали правильно - Windows заработает в обычном режиме.

Способ №2.

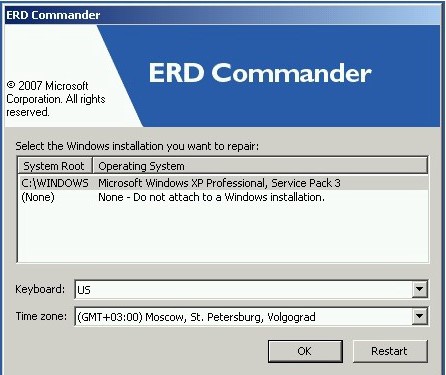

Если безопасный режим тоже оказался заблокирован, Вам понадобится загрузочный диск или флешка с наличием ERDCommander. Найти образ данного загрузочного диска достаточно легко на просторах интернета. Приведу пример одного из таких сайтов с ссылкой на образ ERDCommander - http://www.ex.ua/4707409.

После того как у Вас будет загрузочный диск или флешка, Вам необходимо при перезагрузке компьютера зайти в BIOS или BOOT MENU выбрать загрузку с DVD-ROM или USB DISK в зависимости от того какой носитель Вы сделали.

После загрузки появится окно с запросом, к какой ОС подключаться. Выбираем путь к папке своей Windows и жмем "Ок".

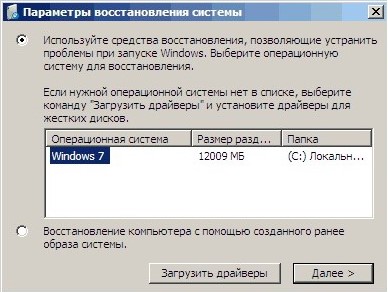

Если у Вас Windows 7, то до выбора пути к ОС нужно ответить еще на несколько вопросов. На вопрос "Инициализировать подключение к сети в фоновом режиме?" отвечает "Нет". "Переназначит буквы дисков таким образом, чтобы они соответствовали буквам дисков целевой операционной системы?" Отвечаем - "Да".

Дальше выбираем раскладку клавиатуры. После выбираем путь к целевой ОС и жмем "Далее".

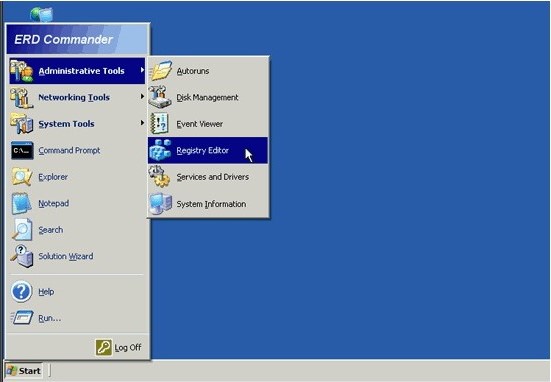

Нам понадобится редактор реестра, чтобы убрать записи баннера из реестра Windows. Чтобы поправить реестр зараженной Windows выбираем меню Start - Administrative Tools - Registry Editor (для Windows XP).

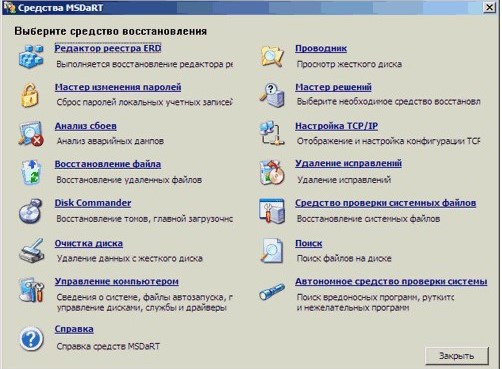

Если же у Вас Windows 7, меню ERD Commander будет отличаться. В первом окне нужно выбрать пункт меню Microsoft Diagnostic and Recovery Toolset для запуска средств восстановления ОС. В появившемся окне с набором инструментов выбираем "Редактор реестра ERD".

После открытия редактора реестра, проверяем все ветки описанные выше в способе №1, при необходимости исправляем их. Перезагружаем компьютер и Windows заработает в обычном режиме.

Далее мы рассмотрим решение проблемы в случае заражения компьютера вторым типом блокировщика Windows, прописанном в загрузочном секторе.

Ниже мы приведем два способа решения данной проблемы....

Способ №1.

Нам понадобится любой LiveCDWindows предварительно скачанная на другом компьютере и скопированная на флешку лечащая от вирусов утилита Cureit от Dr.Web, которую можно скачать по ссылке http://www.freedrweb.com/cureit/ .

После того, как все выше перечисленное будет у Вас в наличии, Вам необходимо при перезагрузке компьютера в BOIS или BOOTMENU выбрать загрузку с DVD-ROM или USB DISK в зависимости от того какой носитель у Вас есть, и загрузить LiveCD систему. После чего обычным способом запускаем скачанную ранее утилиту Cureit.

Выше приведен пример вылеченного загрузочного сектора.

Обычно достаточно подождать 5 минут при быстрой проверке до нахождения троянской программы Trojan.MBRlock и вывода запроса о лечении. Смело выбираем - "лечить". Можем не дожидаться окончания проверки, жмем "стоп", закрываем утилиту и перегружаем компьютер. Если Вы сделали все правильно загрузочный сектор вылечиться и начнется загрузка Windows.

Способ №2.

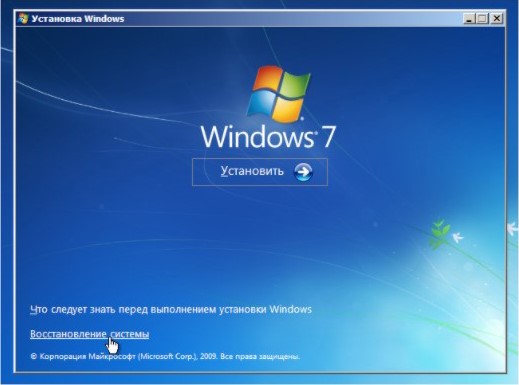

Вам понадобиться установочный диск Windows версии которая у Вас установлена. Вставляем диск с дистрибутивом системы такой же как у Вас, предварительно выбрав необходимое устройство в BIOS или BOOTMENU.

В первом окне выбираем "Восстановление системы".

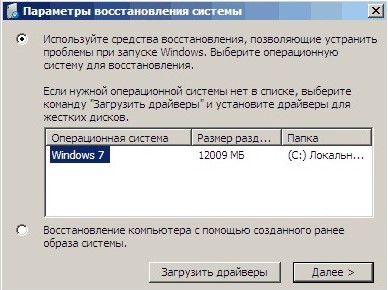

На вопрос "Инициализировать подключение к сети в фоновом режиме?", отвечаем - "Нет". "Переназначить буквы таким образом, чтобы они соответствовали буквам целевой операционной системы?", отвечаем - "Да".

Дальше выбираем раскладку клавиатуры. После выбираем путь к целевой ОС и жмем "Далее".

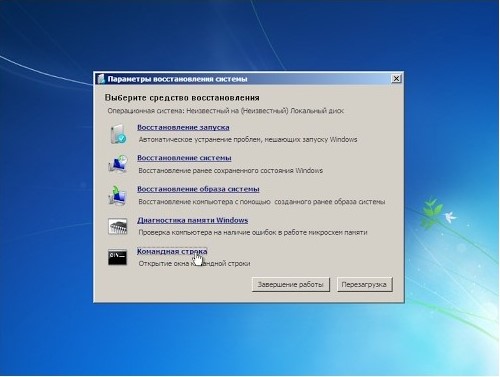

После нажатия кнопки "Далее" появится окно с утилитами восстановления и там можно выбрать "Командная строка".

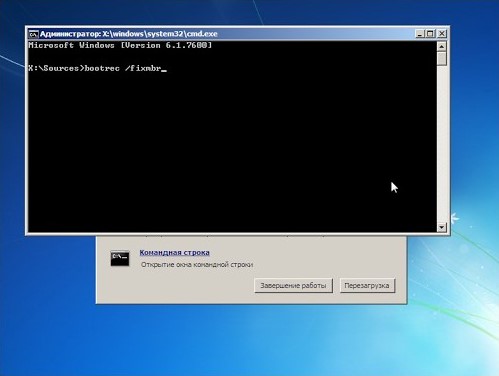

В появившемся окне нужно набрать команду bootrec /fixmbr

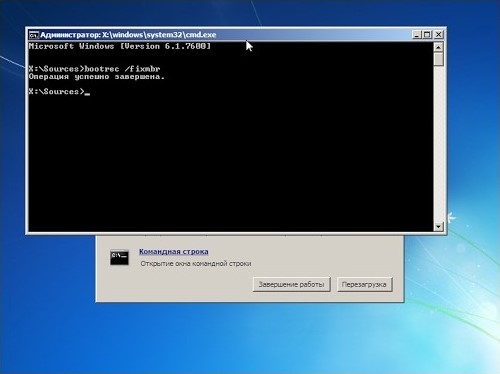

Нажать Enter, и за секунду загрузочный сектор будет перезаписан и сотрет вирус-загрузчик.

Далее остается только перезагрузить компьютер.

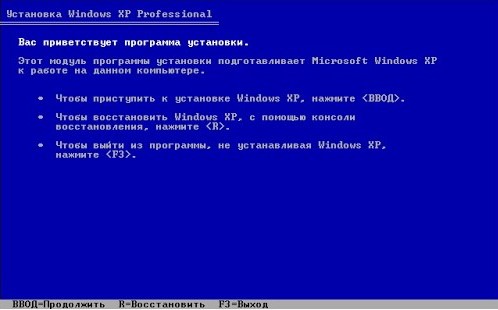

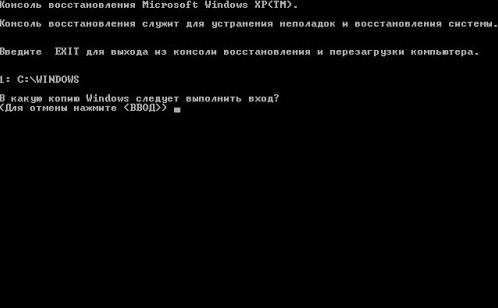

Если же у Вас Windows XP, вставляем диск с ОС Windows XP, загружаемся с него предварительно выбрав необходимое устройство в BIOS или BOOTMENU.

Когда установка прогрузится, она должна предложить варианты. Нам нужен режим восстановления из консоли. Нажимаем - R.

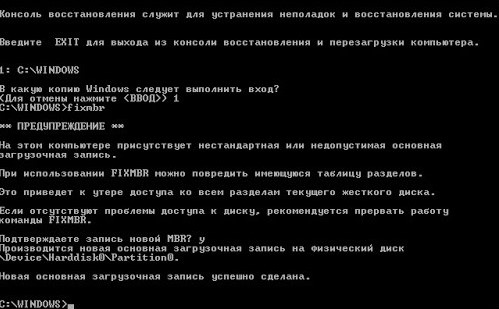

Консоль просканирует диски и предложит список обнаруженных Windows, нужно ввести номер Windows - 1 и нажать "Enter"

Затем вводим команду fixmbr и на предупреждение подтверждаем - вводим "y" и "Enter".

Все, теперь загрузочный сектор восстановлен, перегружайтесь и загрузится система Windows.

После выполнения каждого из выше перечисленных способов Вам необходимо обновить антивирусную программу, либо воспользоваться утилитами для лечения от Dr.Web и Kaspersky, для последующего сканирования всех Ваших дисков и удаления остатков блокировщика Windows.